在artigo anterior上,我们利用数据加密在安全性安全性中的关键重要性。认识到它的重要性并了解这种不断发展的挑战和进步,我们可以保证对敏感数据的有效保护。

在本文中,我们将继续深入研究数据保护世界,探讨可以每天应用的良好实践。我们将讨论针对项目实施安全加密的指导和建议,包括选择适当的算法,密钥管理,安全数据存储和防止常见攻击的保护。

跟我来!

解密难题:我项目最合适的加密算法是什么?

通过选择加密算法,必须考虑各种标准,以确保使用的加密吨的安全性,效率和兼容性。这些批评家在选择适当的算法以以强大而限制的方式保护数据方面起着关键作用。

Seguranã§a

安全性是要考虑的原始标准。加密算法应具有对已知攻击的抵抗力,并且具有数学属性,使得在未经授权的情况下从原始数据中恢复了键或从原始数据中恢复。通过安全专家进行广泛测试和批准是可取的,例如高级加密标准), riveshamir-aulamman)和 ECC(椭圆曲线密码术)。

效率是要评估的另一个重要因素。加密算法必须能够以粗略有效的方式处理大量数据,而不会损害安全性。这在实时或资源有限的系统中应用加密的风景中尤其重要。诸如 aes 之类的算法以其效率和优化的性能而闻名。 兼容性在选择加密算法中也起着至关重要的作用。重要的是要考虑与其他系统和协议的互操作性,以确保可以通过不同的平台和应用程序共享和处理加密数据。标准化和广泛采用的算法,例如 NUT(国家标准技术研究所)推荐的算法,倾向于更兼容和不合格。 除了这些主要批评家外,还可以考虑其他因素,具体取决于特定的情况。这包括: 通过仔细考虑这些小组,可以选择满足安全性,效率和兼容性要求的加密算法,从而确保对数据的保护。 对密钥键的正确管理对于确保数据安全至关重要。这涉及使用机密算法的高质量和随机开关的产生。此外,通过加密的硬件或安全的软件解决方案保护存储免受钥匙的影响至关重要。 需要安全分布以确保传输的机密性和真实性。钥匙的旋转期刊旋转增强了安全性,而在承诺下撤销的吊销至关重要。 简而言之,对加密密钥的适当管理遵循发电,存储,分销,旋转和吊销的最佳实践,加强数据的保护数据并降低承诺风险。 有几种对加密密钥的创建和控制的托管服务。以下是一些示例: AWS Key Management Service (KMS):在亚马逊Web服务(AWS)云中提供了托管服务,用于创建和控制加密密钥。 KMS允许您生成,存储和管理加密密钥,以用于AWS服务和应用程序。 Google Cloud Key Management Service (KMS):âgoogle云平台提供的交换机管理服务。允许您创建和管理加密密钥,以保护Google Cloud Infrstructure上托管的应用程序和服务中的数据。 Azure Key Vault:迷人Azure密钥管理服务。允许您存储和管理云应用程序和服务中使用的加密密钥,证书和秘密。 Azure密钥保险库还提供高级功能,例如自动开关和访问监视。 Hashicorp Vault: - 用于安全秘密管理的开源工具,例如加密密钥,密码和访问令牌。金库提供了高级资源,例如粒状访问控制和审计,可以用私人或Humabricas进行。 这些只是市场上几个流行的选项,每个云提供商通常提供自己的关键管理服务。评估每个解决方案提供的资源和功能以选择最满足其应用程序安全需求的资源和功能很重要。 传输过程中数据的安全性对于保护信息免受拦截和未授权的访问至关重要。诸如SSL/TLS,网络数据加密和使用VPN之类的协议是有效的tamarins,可以在处理的数据期间加强安全性。

效率

兼容性

其他要考虑的因素

正确的密钥管理

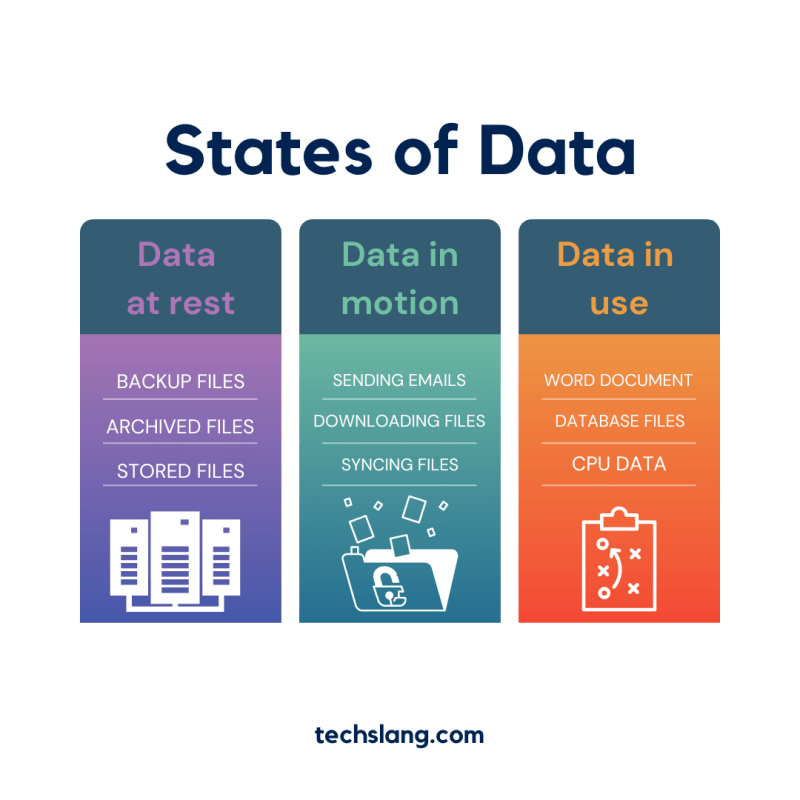

在不同状态下的数据保护

保护数据

静止保护数据

保护存储的数据至关重要,以确保信息的安全性,尤其是在存储承诺的情况下。光盘加密,数据库加密和文件加密是增强静止数据保护的有效实践。这些措施涉及可靠的加密算法的应用和对加密密钥的正确管理。

加密的津贴,实施身份验证度量和访问控制以将数据访问仅限于授权常规非常重要。通过这些良好实践的应用,可以确保存储数据的机密性和完整性,以保护宝贵而明智的信息。

身份验证和访问控制

对常规和访问控制的身份验证在加密信息的安全性和完整性中起着至关重要的作用。使用强密码和实施多因素身份验证是基本实践,以确保只有授权人员才能访问受保护的数据。

此外,明确的访问策略以及身份和访问管理系统(AMI)对于建立适当的访问和促进加密密钥的管理非常重要。通过采取这些措施,可以降低未经授权的访问风险,并保留明智的信息的机密性。包括£o

在本文中,我们对加密方面的良好实践了解了一些有关确保在日益数字和威胁世界中信息安全的重要性。我们还看到了适当的开关管理的重要性以及在此过程中可以帮助我们的一些工具,在传输和存储期间保护数据,常规身份验证以及访问控制。这些做法是加强数据保护和减轻未授权访问的风险的基础。

在附近的文章中,我们将在加密算法的第一个实施教程中为大众提供母亲之旅。让我们逐步探索基本算法的加密算法,从而使您可以加深知识并实践学习的概念。

第一个算法将实现什么? AES会是最广泛采用的加密算法之一吗?还是RSA是最受欢迎的板条算法之一?请继续关注,尽快找出第一个选择的算法!